Cambiar las URLs de tu sitio web en WordPress puede parecer intimidante para los principiantes, pero es una habilidad importante.

A lo largo de los años, hemos ayudado a propietarios de sitios web a cambiar sus URLs al pasar de HTTP a HTTPS, cambiar nombres de dominio, transferir a un subdominio, migrar de un servidor local a un sitio en vivo, e incluso cuando simplemente estaban reestructurando su contenido.

¿Por qué cambiar las URLs de un sitio WordPress?

Existen varias razones por las que podrías necesitar o querer cambiar las URLs de tu sitio WordPress:

- Necesitas actualizar las URLs del sitio al mover WordPress de un servidor local a un sitio en vivo.

- Si has trasladado tu sitio WordPress a un nuevo nombre de dominio, deberás cambiar las URLs del sitio para reflejar el cambio.

- Debes cambiar las URLs del sitio porque estás moviendo WordPress a un directorio diferente, como eliminar /wordpress/ de tu URL de WordPress.

- También será necesario cambiar las URLs al pasar WordPress de HTTP a HTTPS.

Además de eso, puede que necesites cambiar la configuración de la dirección de WordPress si estás viendo el error de “demasiados redireccionamientos” en WordPress o al solucionar otro problema en WordPress.

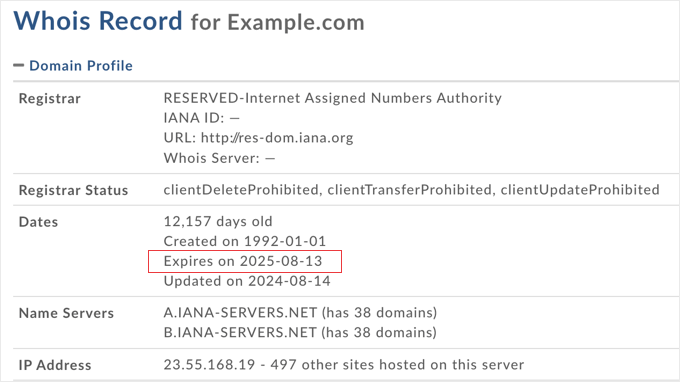

¿Cuál es la diferencia entre la dirección de WordPress y la dirección del sitio?

Al cambiar la URL de tu WordPress, necesitarás actualizar dos configuraciones diferentes: la dirección de WordPress y la dirección del sitio.

Esto puede ser confuso para muchos principiantes, ya que no conocen la diferencia entre estas dos configuraciones:

- La dirección de WordPress (URL) es la dirección donde se almacenan tus archivos y carpetas de WordPress, incluidos tus páginas de administración, archivos multimedia, plugins, temas y más.

- La dirección del sitio (URL) en WordPress es la parte pública de tu sitio web. Es lo que los visitantes escribirán en sus navegadores para acceder a tu página web.

Para la mayoría de los usuarios, la dirección de WordPress y la dirección del sitio serán iguales.

Sin embargo, en algunos casos, las grandes empresas pueden alojar sus sitios de WordPress en un servidor diferente porque su sitio corporativo tiene muchas otras aplicaciones, y desean aislar dónde se aloja cada aplicación para mejorar la seguridad de WordPress.

Ahora, veamos cómo cambiar fácilmente las URLs de un sitio web en WordPress.

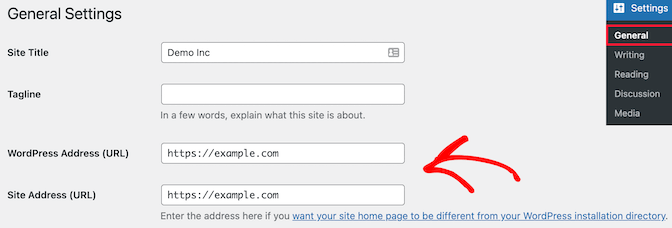

Método 1: Cambiar las URLs del sitio de WordPress desde el área de administración

Este método es el más sencillo y adecuado para principiantes. Si tienes acceso al panel de administración de WordPress, te recomendamos usar este método.

Simplemente, inicia sesión en el panel de control de WordPress y ve a Ajustes » Generales.

Aquí podrás cambiar las URLs de tu sitio WordPress en las casillas de Dirección de WordPress y Dirección del sitio.

Como mencionamos, para la mayoría de los sitios web, estas URLs serán las mismas.

Después de realizar los cambios, haz clic en el botón Guardar cambios para guardar las modificaciones en las URLs.

Ahora, visita tu sitio web para asegurarte de que todo funcione correctamente.

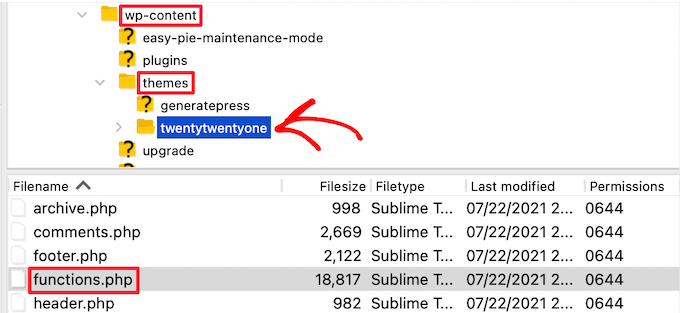

Método 2: Cambiar las URLs del sitio de WordPress usando el archivo functions.php

Si no puedes acceder al panel de administración de WordPress, necesitarás usar este método.

Primero, conecta tu sitio de WordPress utilizando un cliente FTP.

Luego, localiza la carpeta de tu tema de WordPress. Para la mayoría de los usuarios, será algo como /wp-content/themes/tu-carpeta-de-tema/.

Dentro de esta carpeta, abre el archivo functions.php y edítalo con tu editor de texto preferido, como Notepad o TextEdit.

A continuación, añade el siguiente código al final del archivo:

update_option( 'siteurl', 'https://example.com' );

update_option( 'home', 'https://example.com' );

No olvides reemplazar https://example.com con las URLs reales de tu sitio.

Guarda los cambios y vuelve a subir el archivo al servidor mediante FTP.

Ahora, visita tu sitio web para verificar si todo funciona correctamente.

La ventaja de este método es que actualiza las URLs del sitio directamente en la base de datos. WordPress ejecutará esta actualización cada vez que se cargue el archivo functions.php.

Una vez que tu sitio funcione correctamente, puedes eliminar las dos líneas de código del archivo functions.php de tu tema.

Método 3: Cambiar las URLs del sitio de WordPress usando el archivo wp-config.php

Si no estás seguro de qué tema de WordPress necesitas editar o no puedes encontrar el archivo functions.php, puedes usar este método.

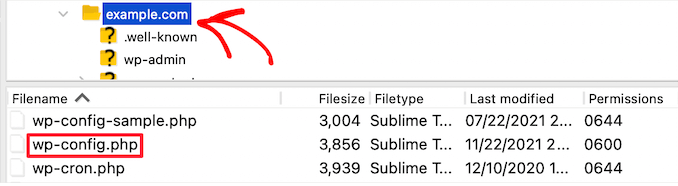

Deberás añadir las URLs de tu sitio web al archivo de configuración de WordPress, llamado wp-config.php. Este archivo se encuentra en la carpeta raíz de tu sitio web y contiene configuraciones importantes de WordPress.

Pasos para realizar el cambio:

- Conéctate a tu sitio web mediante un cliente FTP

Para más detalles, consulta una guía sobre cómo usar FTP para subir archivos a WordPress. - Ubica el archivo wp-config.php

Este archivo normalmente se encuentra en la carpeta raíz de tu dominio. - Edita el archivo wp-config.php

Abre el archivo en un editor de texto y añade el siguiente código justo encima de la línea que dice:

‘That’s all, stop editing! Happy publishing’define( 'WP_HOME', 'https://example.com' );define( 'WP_SITEURL', 'https://example.com' ); - Reemplaza

https://example.com

Sustituye https://example.com con el nombre de dominio de tu sitio web. - Guarda los cambios y sube el archivo al servidor

Usa tu cliente FTP para subir el archivo modificado nuevamente al servidor. - Verifica tu sitio web

Visita tu sitio para asegurarte de que todo funciona correctamente.

Nota:

Este método sobrescribe las configuraciones de URL en el panel de administración de WordPress, por lo que no podrás editarlas desde allí mientras este código esté presente en el archivo wp-config.php.

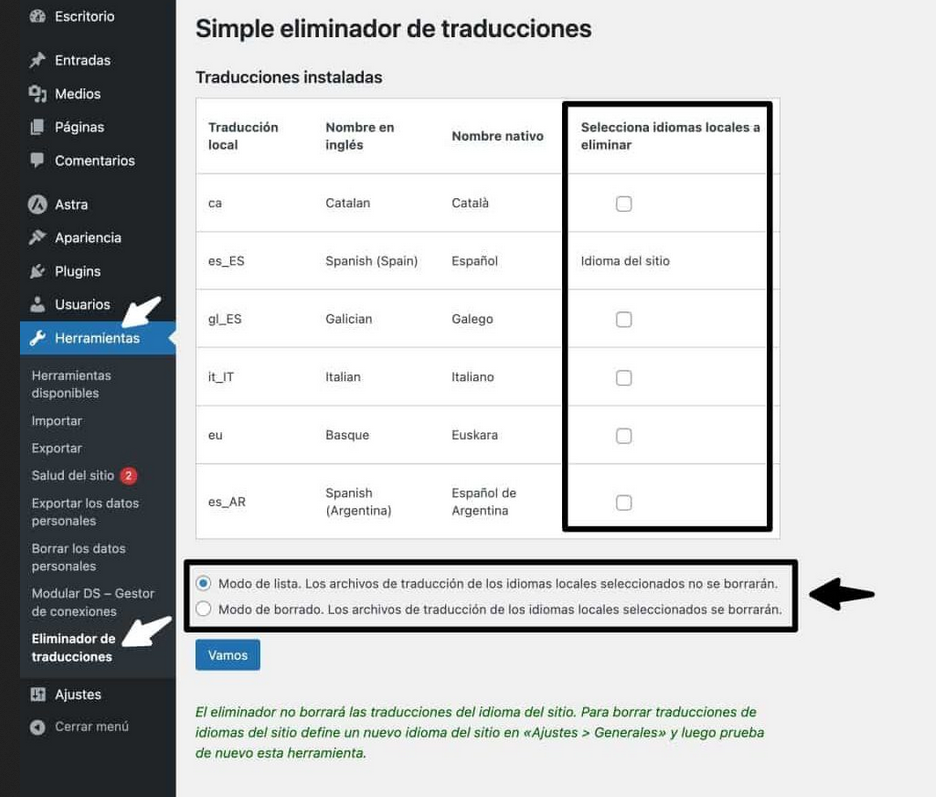

Método 4: Cambiar las URLs del sitio de WordPress en la base de datos usando phpMyAdmin

Otra forma de actualizar las URLs de tu sitio WordPress es cambiarlas directamente en la base de datos de WordPress. Esto se puede hacer desde el panel de control de tu cuenta de hosting.

Pasos para realizar el cambio:

Realiza una copia de seguridad de tu base de datos

Antes de proceder, recomendamos crear una copia de seguridad de la base de datos de WordPress. Esto es muy importante y te permitirá deshacer los cambios en caso de que algo salga mal.

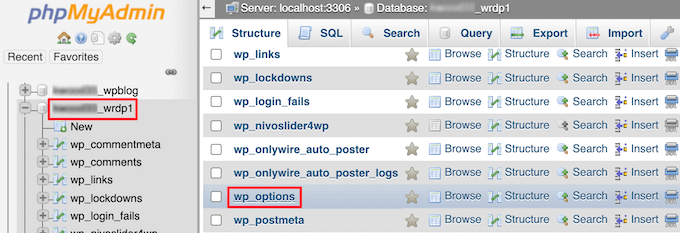

Accede a phpMyAdmin

Inicia sesión en el panel de control de tu cuenta de hosting y haz clic en el icono de phpMyAdmin en la sección de Bases de datos. Esto abrirá la aplicación phpMyAdmin, que ofrece una interfaz web para editar bases de datos MySQL.

Selecciona tu base de datos de WordPress

En la columna izquierda, haz clic en tu base de datos de WordPress. Esto mostrará las tablas dentro de la base de datos.

Abre la tabla wp_options

Haz clic en la tabla wp_options.

- Por defecto, el prefijo de las tablas es

wp_, pero si lo has cambiado, este prefijo podría ser diferente.

Localiza las filas ‘siteurl’ y ‘home’

Dentro de la tabla wp_options, busca la columna option_name y localiza las filas que contienen siteurl y home.

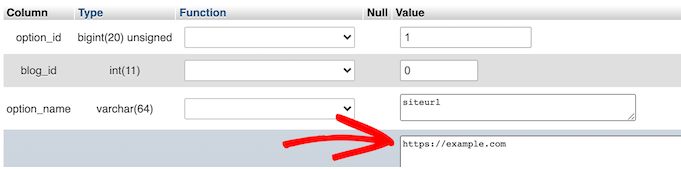

Edita los valores

- Haz clic en el icono de lápiz Editar que aparece a la izquierda de cada fila.

- Cambia el campo option_value con la nueva URL de tu sitio.

Guarda los cambios

Después de realizar los cambios, haz clic en el botón Go en la esquina inferior derecha para guardar los cambios en la base de datos.

Verifica tu sitio web

Visita tu sitio para asegurarte de que todo funciona correctamente.

Nota:

Este método es avanzado y debe hacerse con precaución. Cualquier error al editar la base de datos podría causar problemas en tu sitio web. Asegúrate de realizar la copia de seguridad antes de realizar cambios.

Si te gustó este artículo, suscríbete a nuestro canal de YouTube para videos tutoriales de Hosting, prácticas y demás. También puede encontrarnos en Twitter, Facebook e Instagram.