¿Alguna vez has intentado acceder a un sitio web y te has encontrado con que su nombre de dominio ha expirado? Es más común de lo que parece, especialmente en el caso de pequeñas empresas o webmasters que administran varios dominios.

Las fechas de vencimiento de los dominios suelen pasarse por alto hasta que ya es demasiado tarde. Afortunadamente, mantenerse al tanto de esta información es sencillo, una vez que sabes dónde buscar.

¿Por qué es importante comprobar la fecha de vencimiento de tu dominio?

¿Alguna vez has sentido ese momento de pánico al intentar acceder a tu sitio web y descubrir que ya no está disponible?

En cliente nos cuenta:

Me pasó una vez mientras lanzaba un pequeño proyecto paralelo. Había creado una landing page sencilla con un dominio que había registrado tiempo atrás. Todo estaba listo y funcionando… hasta que, unas semanas después, el sitio desapareció por completo.

En mi entusiasmo, olvidé algo fundamental: renovar el dominio.

¿Qué ocurre cuando un dominio expira?

Básicamente, tu sitio desaparece de internet. Quienes intenten visitarlo verán una página de error indicando que no se puede acceder al sitio, o peor aún, podrían encontrarse con una página llena de anuncios de terceros.

Además, cuando un dominio expira, las direcciones de correo electrónico asociadas a él dejan de funcionar. Esto puede llevar a la pérdida de mensajes importantes de clientes o socios.

Y no se trata solo del sitio web o el correo. Tu nombre de dominio representa tu identidad en línea. Perderlo puede afectar seriamente tu marca y dañar tu reputación profesional.

¿Se puede recuperar un dominio vencido?

En algunos casos, sí es posible recuperar un dominio caducado. Sin embargo, no siempre está garantizado y el proceso puede ser complicado y costoso.

Por lo general, cuando un dominio expira, entra primero en un período de gracia, que suele durar algunas semanas. Durante este tiempo, todavía puedes renovarlo, normalmente pagando solo la tarifa de renovación habitual.

Pero si dejas pasar ese plazo, el dominio entra en una fase de redención. En esta etapa, aún es posible recuperarlo, pero normalmente tendrás que pagar una tarifa de redención adicional, que puede ser considerable.

Si también pierdes el período de redención, el dominio queda libre y puede ser registrado por cualquiera, incluso por un competidor.

Mejor prevenir que lamentar

Revisar con regularidad la fecha de vencimiento de tus dominios y asegurarte de que las renovaciones están programadas correctamente es una medida simple que te puede evitar muchos dolores de cabeza en el futuro.

Ahora, te mostraré las mejores formas de verificar la fecha de vencimiento de tu nombre de dominio:

1. Uso de los servicios de búsqueda WHOIS

WHOIS es como una gigantesca guía telefónica pública para nombres de dominio. Su base de datos contiene información sobre quién registró un dominio, cuándo lo registró y, lo más importante, cuándo vence.

Recomiendo usar la herramienta de búsqueda de la ICANN, ya que esta gestiona los nombres de dominio a nivel mundial.

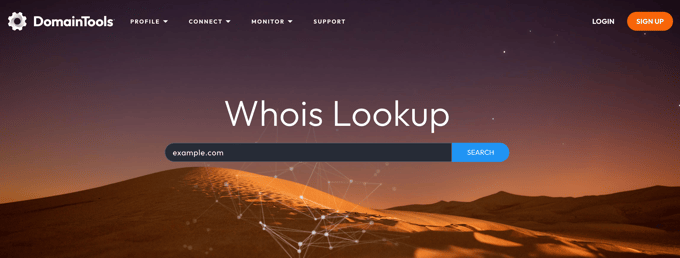

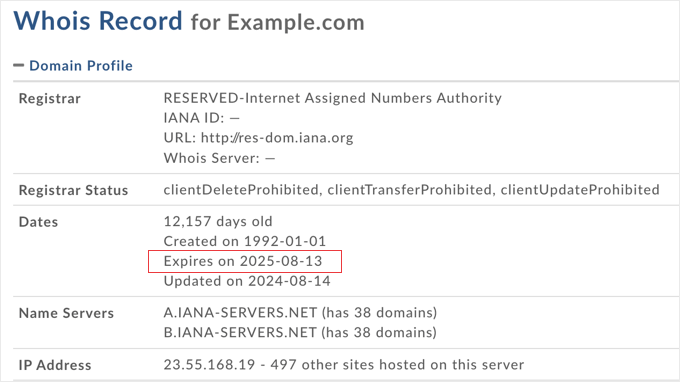

Otros sitios WHOIS populares incluyen DomainTools y Whois.com. Ahora bien, si tu dominio es .ar, debes consultar con NIC.AR

Usar estos servicios suele ser muy sencillo. Verás una barra de búsqueda en la página principal. Solo tienes que escribir el nombre de dominio que quieres consultar (por ejemplo, “ejemplo.com”) y pulsar Intro o hacer clic en el botón “Buscar”.

Luego, el servicio WHOIS obtiene la información del dominio y se la muestra. En estas consultas, casi siempre encontrarás la fecha de vencimiento.

Los servicios de búsqueda de WHOIS, especialmente ICANN Lookup, son increíblemente prácticos para realizar comprobaciones rápidas. Esto es especialmente cierto cuando solo necesitas saber la fecha de vencimiento.

2. Configuración de notificaciones de vencimiento de nombres de dominio

Ya te mostré cómo comprobar la fecha de vencimiento de tu dominio. Pero ¿qué hay de asegurarte de no perderla nunca? Ahí es donde las notificaciones de vencimiento de dominios resultan útiles.

Si realmente te tomas en serio el monitoreo de dominio a largo plazo, entonces podrías incluso considerar usar servicios de monitoreo de dominio dedicados como UptimeRobot.

Puede utilizar la supervisión de dominio del servicio para recibir alertas 30, 14, 7 y 1 día antes de que caduque su nombre de dominio y ver la fecha de caducidad en cualquier momento en su panel de control.

Las notificaciones se pueden enviar por correo electrónico, SMS, llamada de voz o mediante una de las muchas integraciones (como Slack, Zapier, Splunk y más).

Preguntas frecuentes sobre la comprobación de las fechas de vencimiento de los dominios

Incluso después de leer esta guía sobre cómo comprobar la fecha de vencimiento de tu dominio, puede que aún tengas preguntas. Aquí tienes las respuestas a las preguntas más frecuentes:

1. ¿Por qué es tan importante comprobar la fecha de expiración de mi dominio?

Dejar que tu dominio caduque puede causar muchos problemas. Tu sitio web podría quedar fuera de línea, tus correos electrónicos podrían dejar de funcionar e incluso podrías perder tu nombre de dominio por completo.

2. ¿Los nombres de dominio expiran automáticamente?

Sí, los registros de nombres de dominio suelen tener una duración determinada: normalmente un año, pero a veces más. Si no renueva su registro de dominio antes de la fecha de vencimiento, este caducará. No se trata de una compra única, sino más bien de alquilar su nombre de dominio por un período específico.

3. ¿Qué pasa si me olvido de renovar mi dominio y éste caduca?

Si tu dominio caduca, es probable que tu sitio web y los servicios de correo electrónico vinculados dejen de funcionar. Durante un periodo de gracia, podrías renovarlo al precio regular.

Pero si no lo hace, podría enfrentarse a tarifas de redención más altas o incluso perder el nombre de dominio si otra persona lo registra.

4. ¿Puedo consultar la fecha de expiración de cualquier nombre de dominio, incluso si no soy el propietario del mismo?

¡Sí, por supuesto! Métodos como los servicios de búsqueda de WHOIS están diseñados para permitirte consultar la fecha de vencimiento (y otra información pública) de casi cualquier nombre de dominio registrado.

5. ¿Debo pagar para utilizar los servicios de búsqueda WHOIS?

La mayoría de los servicios básicos de búsqueda de WHOIS son gratuitos para comprobar las fechas de vencimiento y la información básica del dominio. Algunos de estos sitios también ofrecen servicios de pago más avanzados, pero la búsqueda básica suele ser gratuita.

Si te gustó este artículo, suscríbete a nuestro canal de YouTube para videos tutoriales de Hosting, prácticas y demás. También puede encontrarnos en X (Twitter), Facebook e Instagram, además de LinkedIn.